瑞星专家教你如何防范伪造邮件攻击(2)

时间:2012-08-14 20:27:13 作者:不思议游戏 浏览量:48

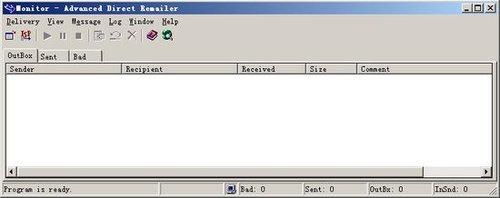

图6

当电脑安装并运行Advanced Direct Remailer后,就相当于是一台SMTP服务器了。这里我们使用网易闪电邮作为邮件客户端软件进行演示,运行以后我们需要对邮箱进行配置,作为演示,我们仍然使用腾讯提供服务的邮箱地址[email protected],如下图7所示

据瑞星“云安全”监测系统统计显示,从2011年起,钓鱼攻击就已经成为网络环境中最主要的恶意攻击方式,其攻击数量是恶意挂马攻击数量的数十倍。网民经常收到黑客伪造官网发来的各种钓鱼邮件,要甄别这些钓鱼邮件并不

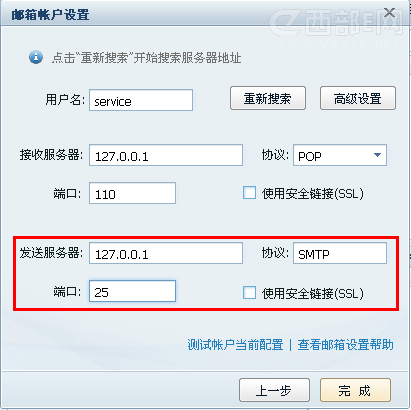

然后点击下一步进行SMTP服务器信息的配置,这一步也是配置的关键,我们将发送服务器的地址设置为本地的地址,即127.0.0.1,协议选择SMTP协议,端口采用默认的25端口,这样邮件客户端就可以不经过ISP的SMTP服务器而是用本地构建的SMTP服务器直接向目的邮箱发信,配置信息如下图8所示。

图8

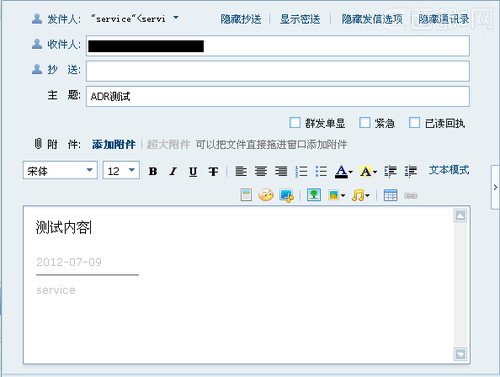

配置完成后,就可以按照正常的邮件发送流程进行发送,我们发送一个测试邮件内容如下图9所示。

图9

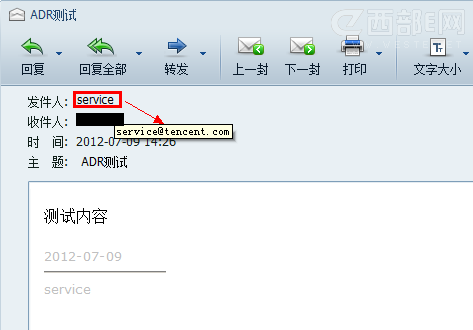

然后点击发送按钮,这封邮件就会进入到Advanced Direct Remailer的窗口中,我们点击Advanced Direct Remailer窗口的运行按钮,邮件就会进行发送。稍等片刻后,我们的邮箱就会收到刚刚伪造发送的邮件,并且发件人的信息为我们设置的[email protected],如下图10所示。

图10

伪造邮件攻击原理分析

从上面两种伪造邮件攻击的方法我们了解到,想实现伪造邮件,伪造发件人的攻击方式基本上没有什么技术含量,只需要浏览网页,添加一些文字或者安装两个软件即可。但是,为什么可以轻易地实现伪造邮件攻击呢?

SMTP(Simple Mail Transfer Protocol)协议,即简单邮件传输协议,是定义邮件传输的协议,它是基于TCP服务的应用层协议,用户通过SMTP协议所指定的服务器就可以把邮件发送到收件人的服务器上。其邮件传输过程共分为三个阶段:建立连接、传输数据和关闭连接。

由于传输数据的阶段是人为可控的,所以就会出现人为控制传输数据中发件人、发送的信息实现的伪造邮件攻击。数据传输过程中,SMTP协议主要是通过以下五个主要命令实现的。

a)Helo:与SMTP服务器处理邮件的进程开始通信。

b)Mail from:邮件发件人的信息,即黑客伪造的发件人地址信息。

c)Rcpt to:邮件接收人得信息,即黑客发送伪造邮件的目的邮箱地址。

d)Data:邮件正文内容。

e)Quit:退出邮件。

这些命令封装在应用程序中,对用户是隐藏的,用户在发送邮件过程中不会察觉这些命令的使用。

通过分析SMTP协议工作过程中的主要过程我们了解到,发件人的信息、邮件正文信息均是在发送过程中人为可控的数据,也就解释了为什么我们之前使用deadfake网站和Advanced Direct Remailer软件可以实现随意伪造发件人的地址和邮件正文信息,那么我们结合SMTP传输过程中的主要命令,在Advanced Direct Remailer软件环境来具体了解一下邮件发送的过程。

首先,我们通过telnet连接SMTP服务器的25端口。输入命令为telnet 127.0.0.1 25,然后我们看到SMTP服务器返回给我们的信息,然后我们依次输入刚刚介绍的数据传输中的命令,如下图11所示。

瑞星XP盾个人版 1.1.0.7 官方版

- 软件性质:国产软件

- 授权方式:免费版

- 软件语言:简体中文

- 软件大小:7630 KB

- 下载次数:2575 次

- 更新时间:2019/4/8 14:27:56

- 运行平台:WinXP,Win7...

- 软件描述:瑞星XP盾是瑞星专门为还在使用xp系统的用户打造的一款抗病毒、抗黑客等有害系统监... [立即下载]

相关资讯

相关软件

- 实现多人视频聊天 腾讯QQ群视频秀上线

- 什么是爵位贵族?齐齐直播爵位贵族介绍

- 迅雷:中国版云加速服务

- 创客贴怎么设计海报? 创客贴功能功能介绍

- 谷歌地球(Google Earth) V6.2正式版发布

- 云加速让下载更快 迅雷云端服务打造高效在线...

- 迅雷看看将全面采用H.265视频标准

- 新增影片推荐功能 QQ影音3.9.933新版发布

- CNZZ站长统计公布:360浏览器6月市场份额稳...

- 酷我音乐之微信点歌功能上线

- 驱动人生X问道游戏,祝大家新年快乐,码上有...

- 中国电信天翼企业云盘产品描述

- MiniTool ShadowMaker备份本地文件夹教程

- Noise Reducer降低本地图片噪点教程

- 文件搜索器Everything搜索硬盘文件教程

- 瑞星杀毒软件V17有哪些安全工具?

- 启动速度提升50% QQ浏览器10 Beta3发布

- 万彩办公大师OfficeBox套装介绍

- 超强中英文翻译能手 有道词典3.2正式版极速...

- Office2010激活信息备份还原工具 v1.0 下载...